В эпоху всеохватывающего цифрового мониторинга и сбора личных данных пользователей анонимные криптовалюты становятся новым рубежом в защите конфиденциальности и финансовой независимости. Эти виртуальные активы предоставляют пользователям удобный и быстрый способ совершения транзакций, не раскрывая при этом личную информацию, что делает их идеальным средством для защиты частной жизни в мире, где цифровая приватность становится все более ценной.

В нашей статье мы рассмотрим, как работают анонимные криптовалюты и для чего они используются. Мы также представим топ-5 самых популярных приватных токенов, которые сейчас наиболее востребованы на рынке.

Что такое анонимные криптовалюты

Анонимные криптовалюты — это особый вид цифровых денег, который позволяет совершать платежи в интернете, не раскрывая личность отправителя и получателя. Подобно тому, как обычные деньги можно передать кому-то наличными, не оставляя записи о транзакции, анонимные криптовалюты предлагают цифровой аналог этой приватности. Они используют сложные криптографические алгоритмы и протоколы, которые скрывают адреса кошельков, суммы переводов и другую информацию, которая может быть использована для идентификации участников транзакции.

Специалисты в области кибербезопасности и конфиденциальности данных выделяют следующие критерии, которым должны отвечать криптовалюты, чтобы считаться анонимными:

- Сильная криптография. Криптовалюта должна использовать передовые криптографические алгоритмы и протоколы, такие как Ring Signatures, Zero-Knowledge Proofs (ZKPs), Stealth Addresses и т.п. для обеспечения полной конфиденциальности транзакций и защиты от хакерских атак и других угроз.

- Отсутствие метаданных. Криптовалюта должна исключать любые метаданные, которые могут быть использованы для идентификации участников транзакций или отслеживания их активности. Это означает, что транзакции не должны содержать никакой информации, которая может быть связана с конкретным пользователем, устройством или соединением.

- Децентрализованная сеть. Криптовалюта должна быть основана на децентрализованной сети, которая не подчиняется контролю какого-либо центрального органа, правительства или другой организации. Это гарантирует, что никто не может манипулировать системой или контролировать ее, а также обеспечивает высокий уровень безопасности и защиты от хакерских атак.

- Невозможность перехвата. Криптовалюта должна обеспечивать защиту от перехвата транзакций и других видов атак MITM. Это достигается за счет использования криптографических протоколов, таких как SSL/TLS и других технологий защиты сети.

- Безопасное хранение ключей. Криптовалютная платформа должна предоставлять безопасные методы хранения ключей, такие как аппаратные кошельки, для защиты частных ключей пользователей от кражи или потери.

- Прозрачность и открытость. Блокчейн-сеть должна быть прозрачной и открытой для независимого аудита и проверки, чтобы гарантировать, что она работает в соответствии с заявленными параметрами конфиденциальности.

- Скалируемость. Анонимная криптовалюта должна быть способна обрабатывать большое количество транзакций в секунду и обеспечивать высокую скорость переводов. Это нужно, чтобы никто не мог отследить конкретного пользователя по его активности в сети криптовалюты.

- Доступность. Криптовалюта должна быть легко доступна для широкого круга пользователей, включая тех, кто не имеет доступа к традиционным банковским услугам или живет в странах с ограниченной финансовой инфраструктурой.

Для чего используются приватные монеты

Приватные (анонимные) монеты, такие как Monero и ZCash, используются в различных сценариях, где требуется конфиденциальность и анонимность. Вот несколько примеров применения их обычными пользователями:

- Покупка товаров и услуг, требующих конфиденциальности. Анонимные криптовалюты могут быть использованы для финансирования организаций, которые защищают права человека в странах с авторитарными режимами, не раскрывая при этом информацию о своих финансовых операциях.

- Пожертвования благотворительным организациям. Часто пользователи используют конфиденциальные валюты для поддержки благотворительных фондов, которые работают в странах, где деятельность таких организаций может быть подвергнута цензуре и преследованиям со стороны властей.

- Защита от кражи личных данных. Также обычные пользователи могут использовать приватные монеты просто для защиты своих личных данных при совершении транзакций, например, при покупке товаров в интернет-магазинах или оплате услуг онлайн. Многие пользователи видят, что владельцы интернет-платформ продают конфиденциальные данные своих комментов без их ведома и согласия, и потому они решают оставить свои данные «при себе».

- Конфиденциальные переводы денег. Обычные пользователи могут использовать приватные монеты для конфиденциальных переводов денег своим друзьям или родственникам, не раскрывая при этом информацию о своих финансовых операциях.

- Защита журналистов и активистов. Журналисты и активисты, которые работают в странах с авторитарными режимами, могут использовать анонимные криптовалюты для оплаты своих расходов и защиты своих источников информации, а также защиты себя от преследований.

- Защита от конфискации активов: В некоторых странах власти могут конфисковывать активы граждан, которых они считают угрозой режиму. Приватные монеты помогают защититься от такого сценария.

Принцип работы анонимных токенов

У разработчиков криптовалют нет единого механизма, способа, протокола или технологии, чтобы сделать свой токен анонимным. Обычно приватные криптовалюты используют несколько уровней защиты конфиденциальности, которые обеспечивают анонимность пользователей на всех этапах взаимодействия с криптовалютой. Ниже приведены основные технологии, которые используются на каждом уровне:

1. Уровень транзакций:

- Разделение и смешивание транзакций. Некоторые криптовалютные системы, например Dash с функцией PrivateSend, разделяют транзакции на множество мелких, которые затем смешиваются с другими транзакциями, усложняя отслеживание контрагентов в публичных блокчейнах.

- Алгоритмы шифрования. Сети используют криптографические алгоритмы, такие как RSA, Elliptic Curve и другие, для шифрования и дешифрования транзакций. Эти алгоритмы обеспечивают защиту от несанкционированного доступа к данным и предотвращают подделку транзакций.

- Ring signature. Токены также используют ring signature, или «кольцевую подпись», для скрытия информации о том, кто отправил транзакцию. При использовании ring signature транзакция подписывается не одним ключом, а несколькими, которые объединяются в "кольцо". Это делает невозможным определение, кто из участников "кольца" отправил транзакцию.

- Стелс-адреса. Анонимные токены используют стелс-адреса, или «скрытые адреса», для скрытия информации о том, кому была отправлена транзакция. При использовании стелс-адресов транзакция отправляется на временный адрес, который генерируется для каждой транзакции индивидуально. Это делает невозможным отслеживание транзакций по адресу получателя.

- ZKPs. Еще сети используют zero-knowledge proof, или «доказательство с нулевым разглашением», для подтверждения того, что транзакция была проведена правильно, не раскрывая при этом информацию о самой транзакции. Это обеспечивает защиту от подделки транзакций.

2. Уровень сети:

- Устойчивость к анализу блокчейна. Анонимные токены разработаны таким образом, чтобы противостоять методам анализа блокчейна, которые могут использоваться для деанонимизации пользователей.

- Протоколы анонимизации. Анонимные токены используют протоколы анонимизации, такие как Tor и I2P, для скрытия IP-адресов участников транзакций. Это обеспечивает защиту от слежки и предотвращает утечку информации о транзакциях.

- Децентрализация. Анонимные токены используют децентрализованные сети, такие как blockchain, для хранения и передачи информации о транзакциях. Это обеспечивает защиту от несанкционированного доступа к информации и предотвращает манипуляции данными.

- Внешние транзакции. Некоторые сети используют отдельные блокчейны (сайдчейны), которые могут обеспечивать большую анонимность, чем основная сеть. Приватные транзакции вне основного блокчейна уменьшают количество публично доступной информации.

- dApps. Децентрализованные приложения (dApps) работают на блокчейне и обеспечивают защиту от несанкционированного доступа к информации и предотвращают манипуляции данными.

3. Уровень хранения:

- Защищенные кошельки. Анонимные токены используют аппаратные и некастодиальные кошельки для хранения криптовалюты. Эти кошельки не хранят приватные ключи, обеспечивают защиту от несанкционированного доступа к криптовалюте и предотвращают кражу средств.

- Защита инфраструктуры. Это могут быть такие технологии, как MPC и TEE. MPC (Secure Multi-Party Computation) — распределенные вычисления, которые позволяют обработать данные без раскрытия их содержания. TEE (Trusted Execution Environments) — защищенные области в процессорах, где код и данные защищены от остальной системы.

Топ-5 самых анонимных криптовалют

| Лого | Название | Цена токена | Капитализация | № CoinMarketCap |

|---|---|---|---|---|

| Internet Computer ICP | $14.74 | $6,822,621,943 | 18 |

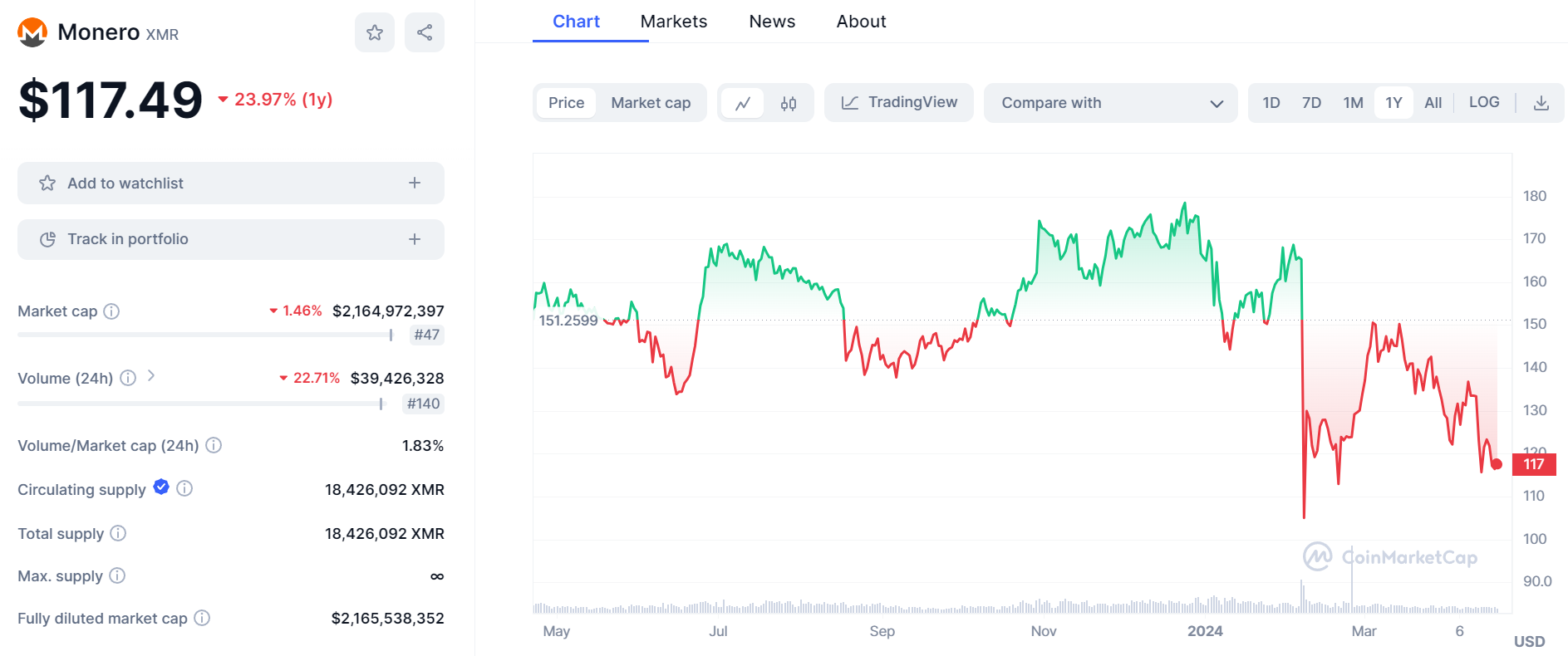

| Monero XMR | $117.37 | $2,162,592,691 | 47 |

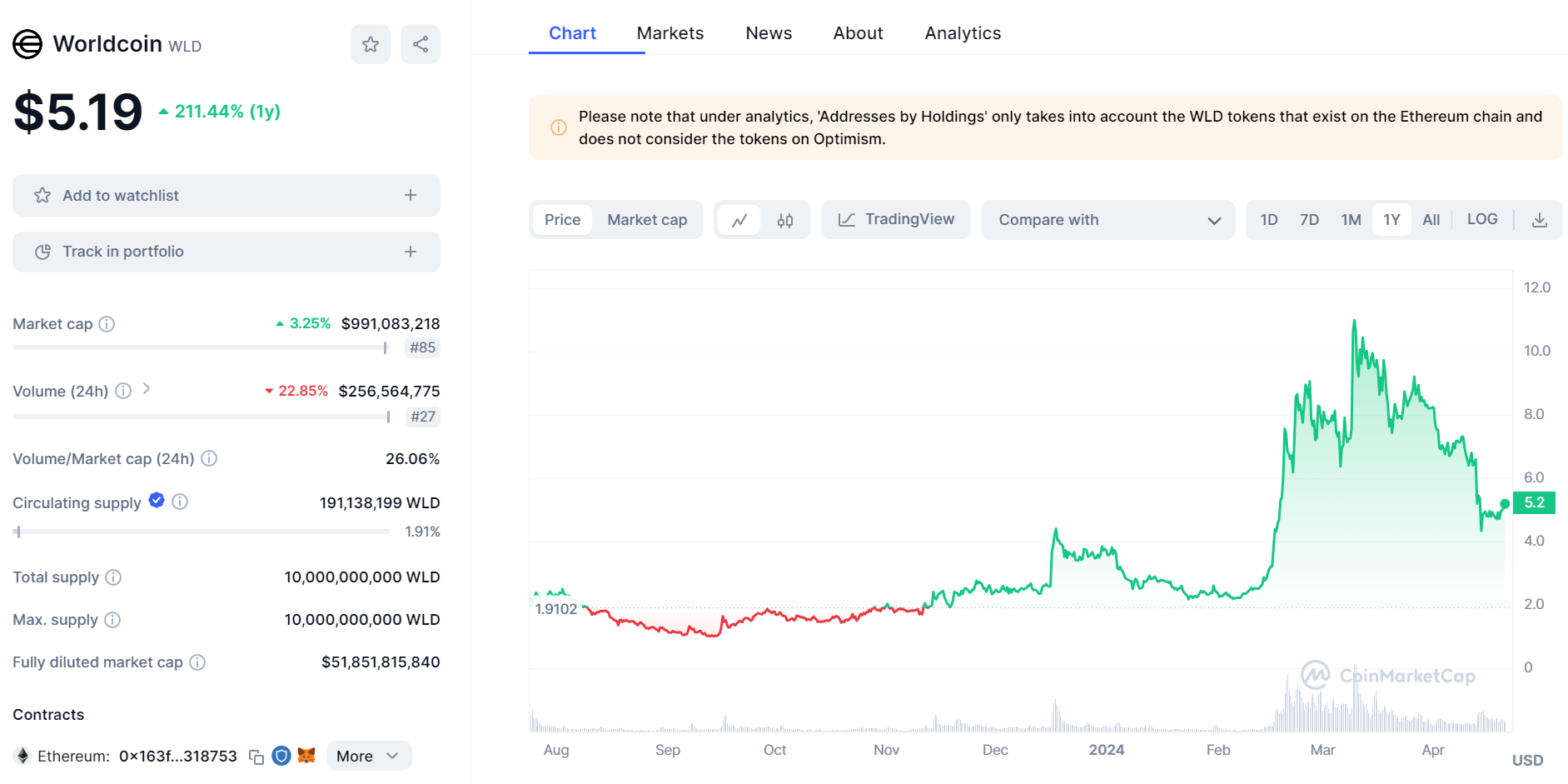

| Worldcoin WLD | $5.16 | $986,861,849 | 85 |

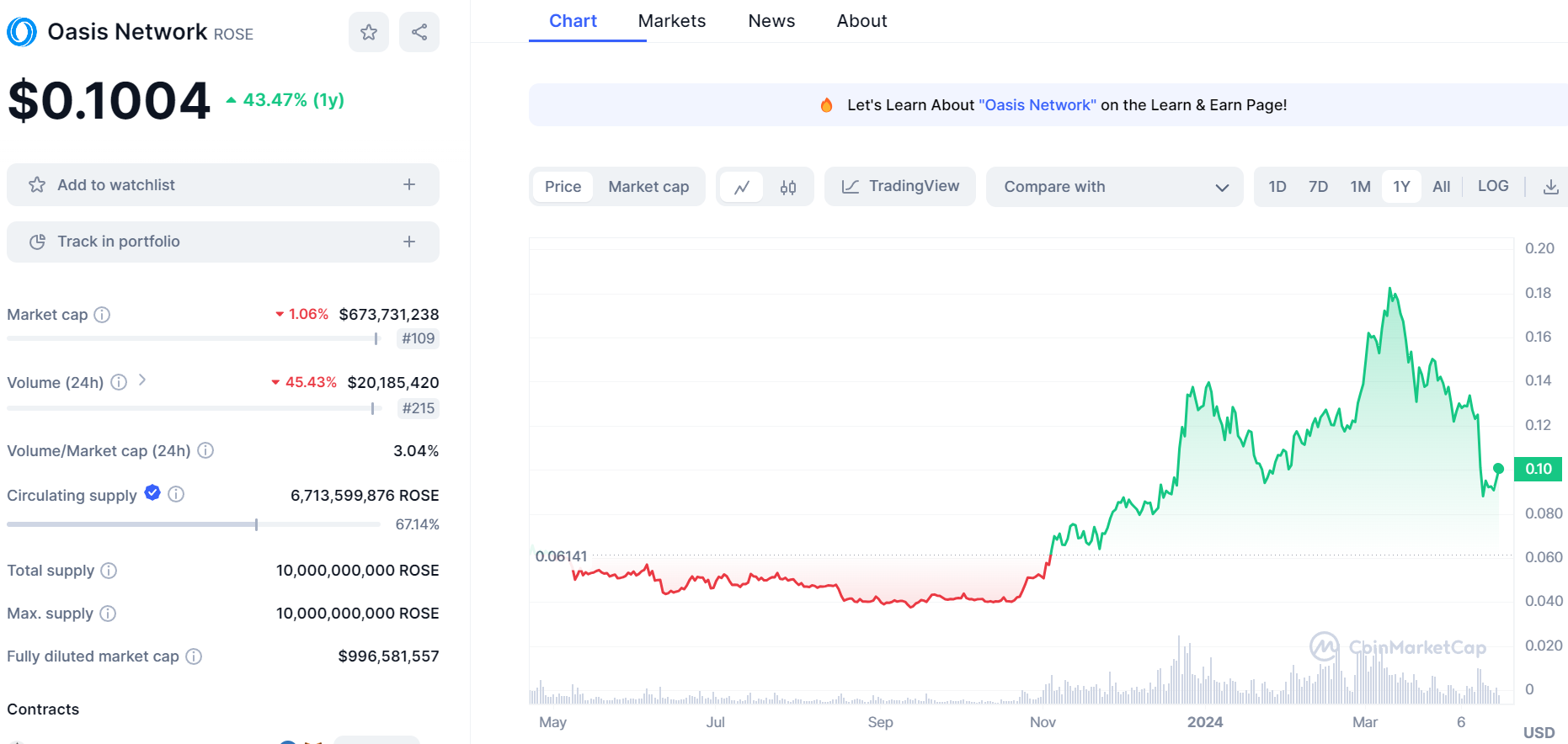

| Oasis Network ROSE | $0.0995 | $668,008,183 | 110 |

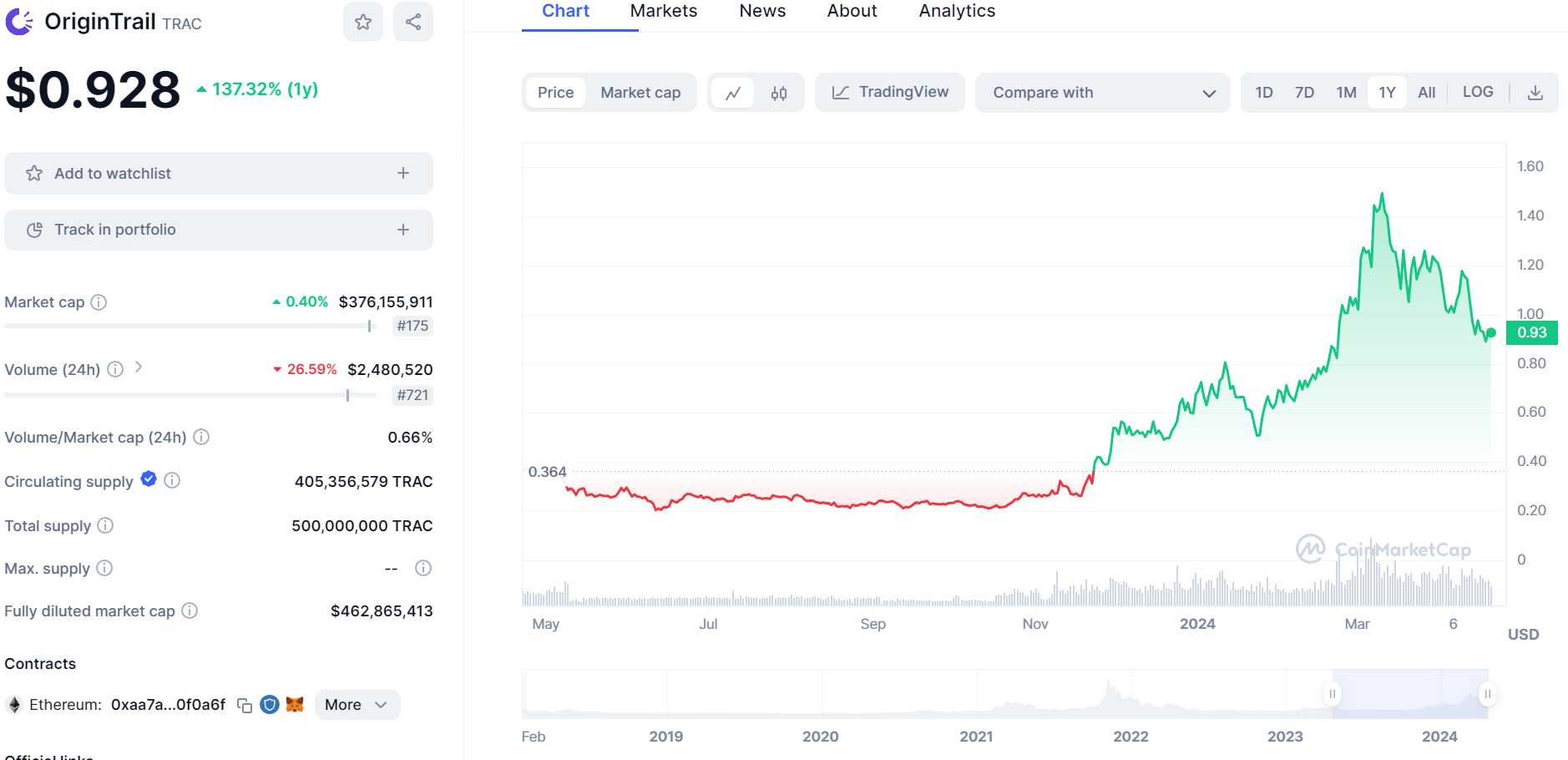

| OriginTrail TRAC | $0.9282 | $376,239,722 | 174 |

| Данные о цене токенов и капитализации по состоянию на 20.04.2024* | ||||

1. Internet Computer (ICP)

Это проект швейцарской компании Dfinity Foundation, который стремится реформировать интернет, превращая его в децентрализованный глобальный компьютер. ICP предлагает уникальную технологию Internet Identity — полностью децентрализованное решение для цифровой идентичности, которое устраняет необходимость в традиционной аутентификации и позволяет пользователям контролировать свои личные данные. Для этого ICP использует комбинацию криптографических алгоритмов и протоколы шифрования соединения.

2. Monero (XMR)

Monero (XMR) ставит анонимность и конфиденциальность на первое место, используя передовые технологии, такие как кольцевые подписи, скрытые адреса и кольцевые конфиденциальные транзакции (RingCT). Эти инструменты эффективно маскируют участников и объемы переводов, обеспечивая полную неуловимость для внешних наблюдателей и поддерживая строгую конфиденциальность всех действий в рамках сети Monero, делая каждую операцию защищенной и приватной.

3. Worldcoin (WLD)

Центральной особенностью Worldcoin является World ID — система цифровой идентификации, которая позволяет пользователям подтверждать свою личность в интернете, сохраняя при этом анонимность с помощью ZKPs и децентрализованной сети узлов для хранения и передачи данных. Это достигается за счет сканирования радужной оболочки глаза с использованием устройства Orb, что позволяет получить уникальный идентификатор без раскрытия личных данных, таких как имя или email, обеспечивая тем самым безопасность и конфиденциальность в процессе цифровой идентификации.

4. Oasis Network (ROSE)

Oasis Network использует технологию ParaTimes, которая позволяет создавать изолированные вычислительные среды (enclaves), где данные обрабатываются в зашифрованном виде, недоступном для несанкционированного доступа. Кроме того, Oasis Network использует zk-SNARKs и поддерживает конфиденциальные смарт-контракты.

5. OriginTrail (TRAC)

Блокчейн OriginTrail использует технологию децентрализованного знаний? графа? (DKG), которая позволяет пользователям безопасно и прозрачно делиться данными, сохраняя при этом их конфиденциальность. Система использует криптографические алгоритмы для шифрования данных и децентрализованную сеть узлов для хранения и передачи данных, а также технологию Off-chain Data Storage, которая позволяет хранить сведения о транзакциях вне сети блокчейна. Благодаря этим технологиям OriginTrail обеспечивает высокий уровень кибербезопасности и конфиденциальности пользователей, что делает его привлекательным для тех, кто ценит свою частную жизнь и хочет избежать несанкционированного доступа к своим данным.

Краткие выводы

В современном цифровом пространстве, где анонимность и конфиденциальность становится все более уязвимой, приватные криптовалюты выступают как ключевые защитники личной информации. Эти токены воплощают в себе передовые протоколы шифрования, которые скрывают контрагентов и маскируют детали транзакций, тем самым гарантируя анонимность пользователей.

Однако, как и любой инструмент, анонимные криптовалюты могут быть использованы недобросовестными лицами для мошенничества, отмывания денег и других преступных действий. Поэтому, прежде чем использовать анонимные криптовалюты, необходимо тщательно изучить их особенности и принимать меры предосторожности для защиты своих данных и средств от потенциальных угроз.